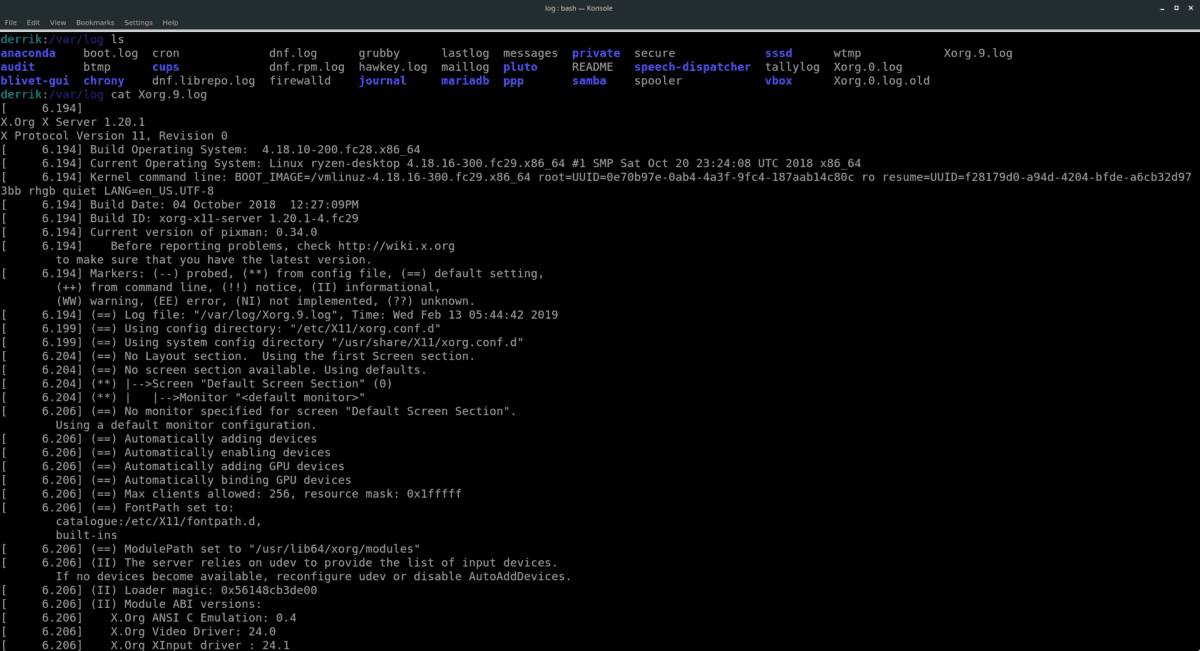

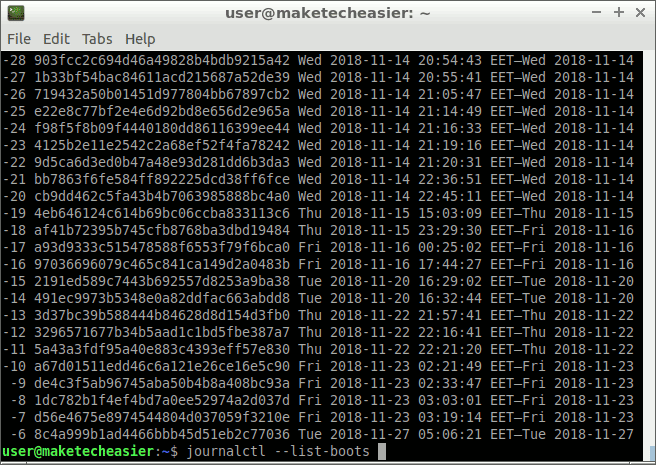

Controllo Del Server Linux Analisi Dei File Di Log Di Autenticazione in Un Sistema Operativo Fotografia Stock - Immagine di internet, linux: 98923106

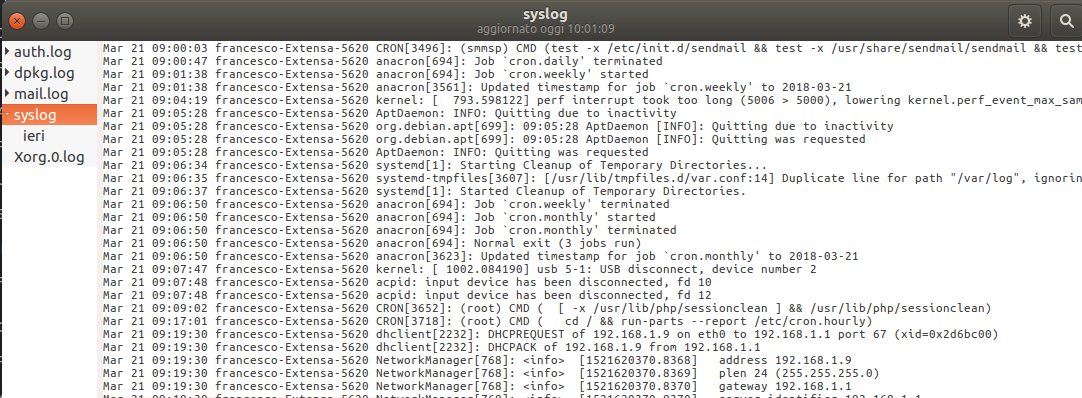

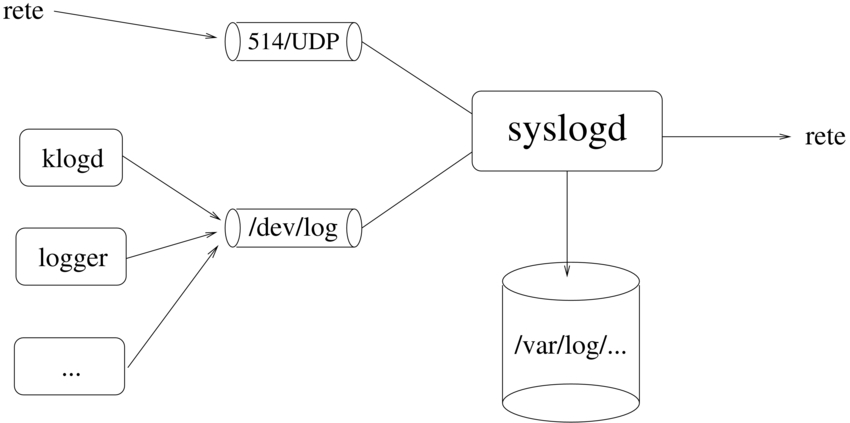

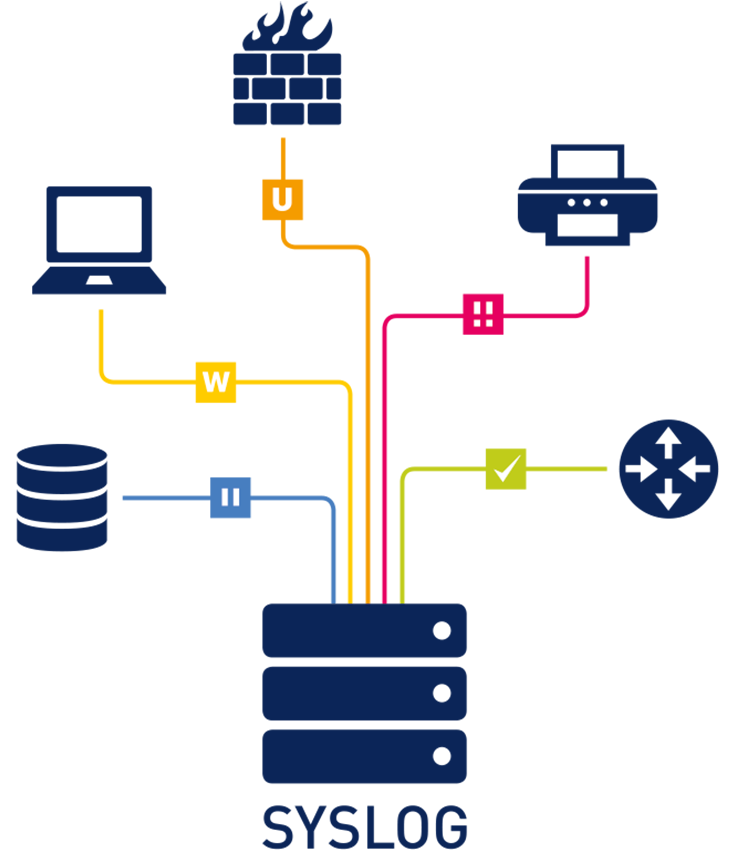

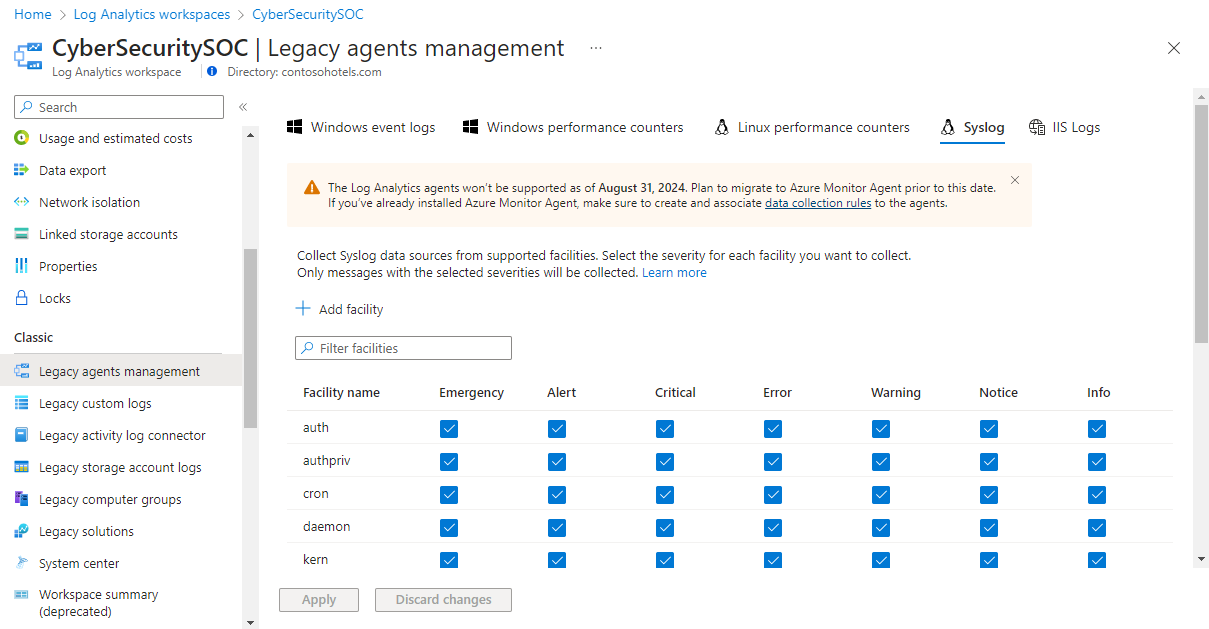

Raccogliere origini dati Syslog con l'agente di Log Analytics in Monitoraggio di Azure - Azure Monitor | Microsoft Learn

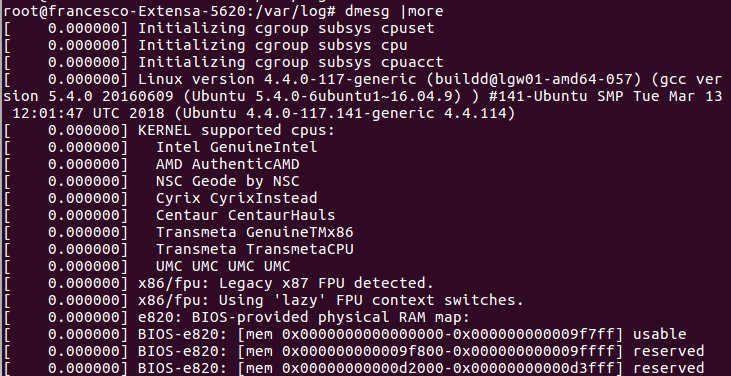

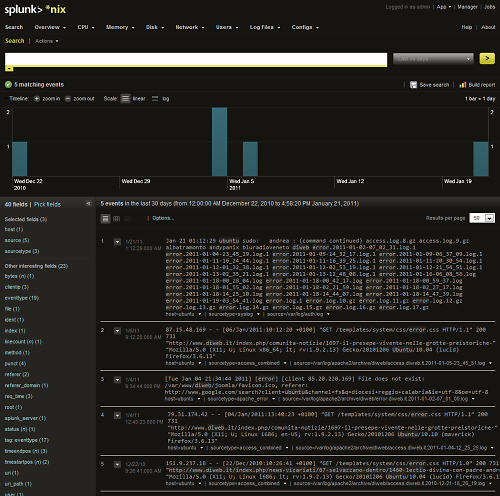

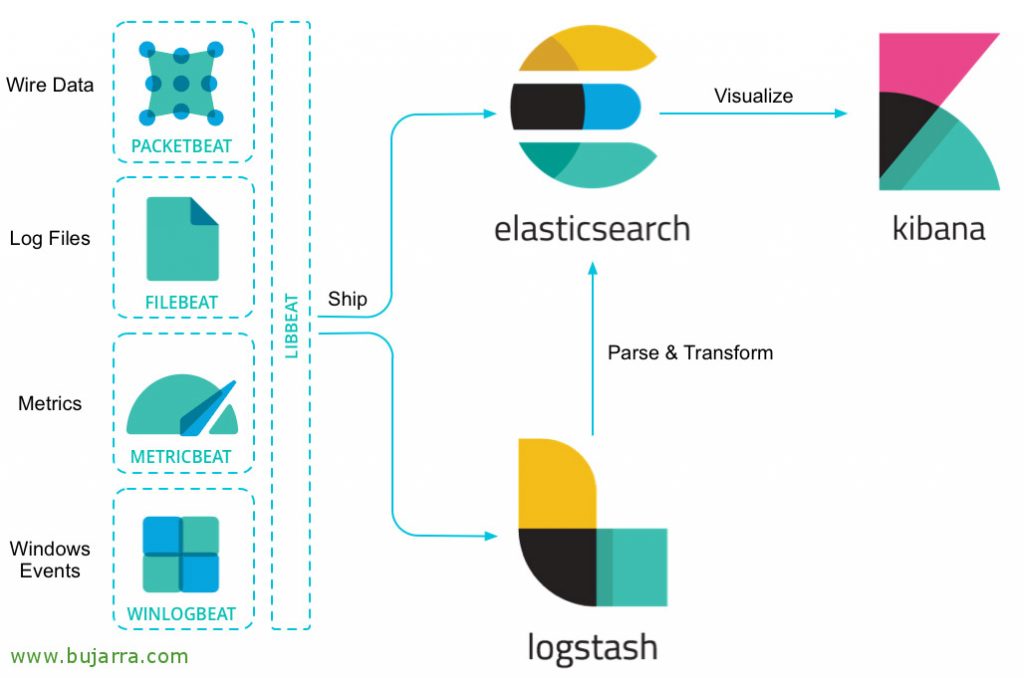

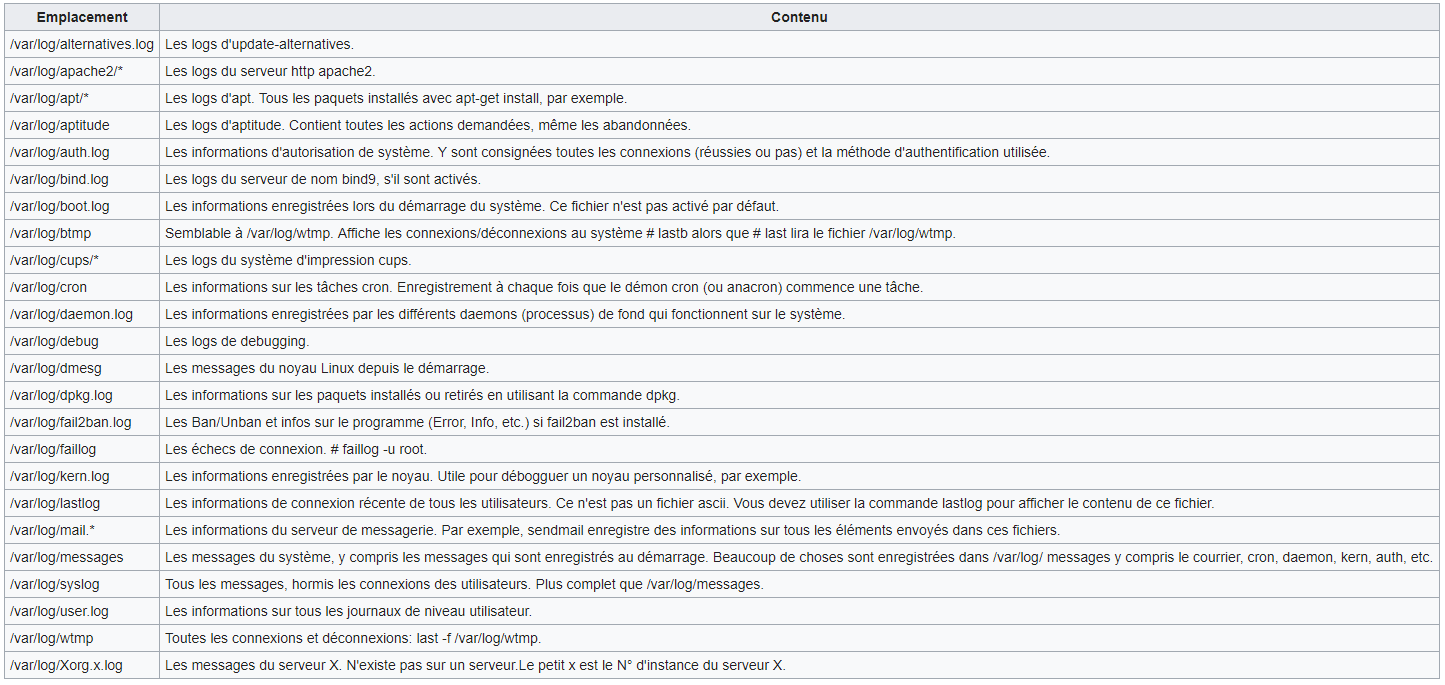

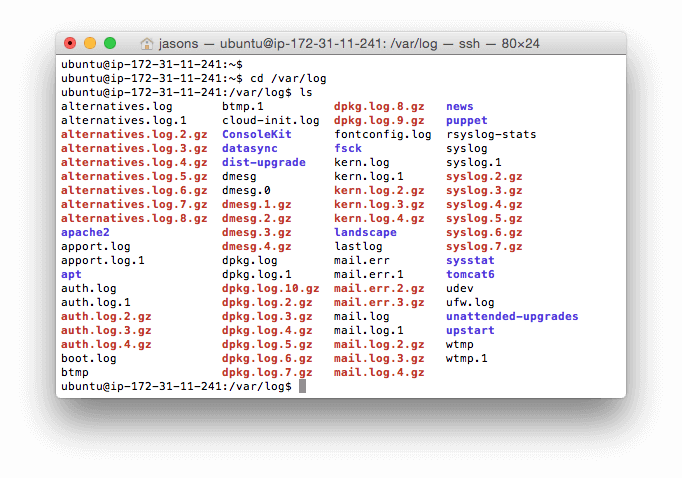

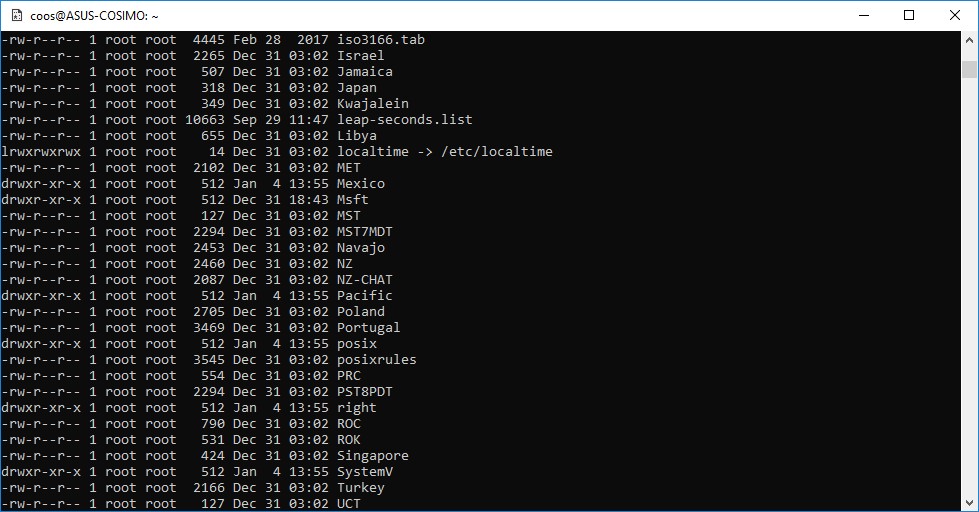

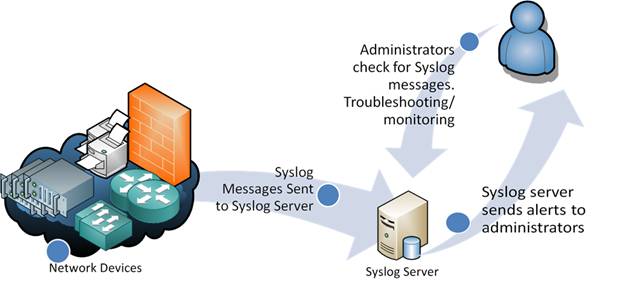

CentOS 6 ed rsyslog: creare un sistema di log centralizzato per i dispositivi di rete | Il blog sull'informatica

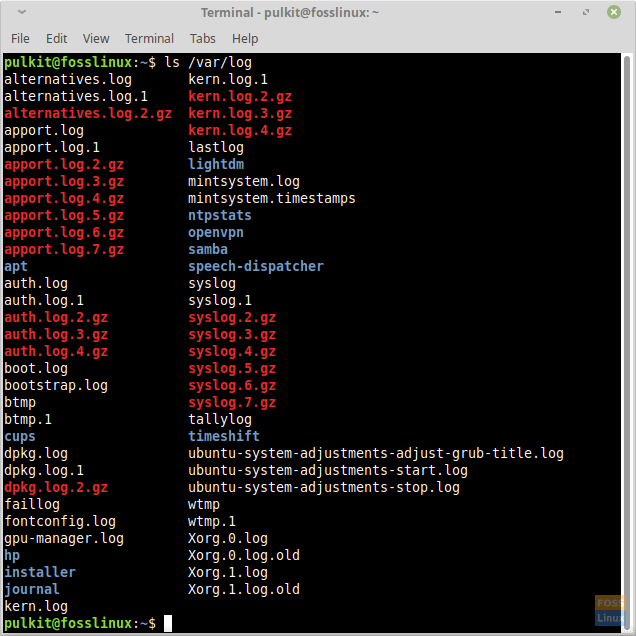

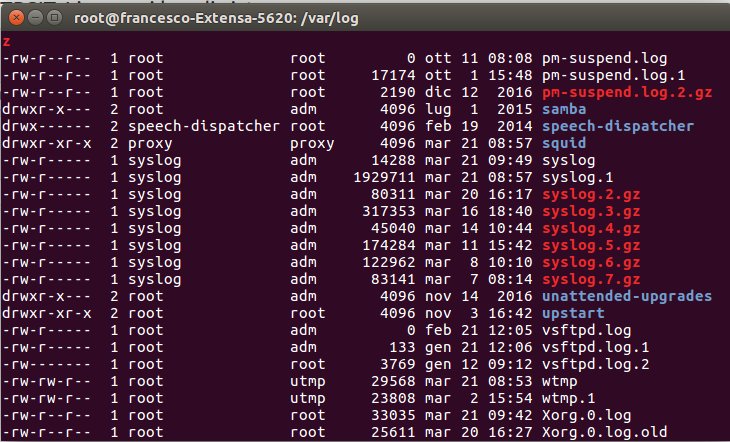

![Guida] Sysadmin GNU/Linux: la manutenzione dei log tramite logrotate - Aggregatore GNU/Linux e dintorni Guida] Sysadmin GNU/Linux: la manutenzione dei log tramite logrotate - Aggregatore GNU/Linux e dintorni](https://www.lffl.org/wp-content/uploads/2020/04/sysadmin-logrotate-log.png)